腾讯报告:上半年区块链安全造成27亿美元损失(附全文)

加密原理、对网络安全均有较高的认知。然而,许多数字虚拟币交易参与者并不具有这些能力,非常容易出现安全问题。

2017年7月1日,中原油田某小区居民188.31个比特币被盗。油田警方几个月后将位于上海的窃贼戴某抓获,价值280万美元;

2017年10月,东莞一名imToken用户发现100多个ETH(以太坊币)被盗,最终确认是身边的朋友盗取他的数字加密货币。

三、区块链数字货币“热”背后的三大网络安全威胁

1.数字货币勒索事件频发,基础设施成勒索病毒攻击重点目标

勒索病毒是2018年上半年危害互联网最严重的病毒之一。勒索病毒加密受害者电脑系统,并要求受害者向某些指定的比特币钱包转帐,其危害范围日益扩大,影响到事关国计民生的各个行业。

1.1上半年勒索病毒攻击特征与三大勒索病毒家族

从受攻击行业分布上看,传统工业、互联网行业、教育行业和政府机构是受勒索病毒攻击的重灾区,医疗行业紧随其后。医疗由于其行业特殊性,一旦遭受到病毒攻击导致业务停摆,后果将不堪设想。

观察2018上半年勒索病毒攻击系统占比可知,Windows Server版本系统受攻击次数占比大于普通家用、办公系统。Windows Server版本系统中Windows Server 2008版本系统受勒索病毒攻击占比最大,造成该现象的主要原因为企业服务器数据价值一般情况下要远远高于普通用户,中招后更加倾向于缴纳勒索赎金,这一特性进一步刺激了攻击者有针对性地对服务器系统的设备实施攻击行为。

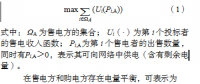

2018上半年以GlobeImposter,Crysis,GandCrab为首的3大勒索家族展开的攻击活动占据了网络勒索事件的绝大部分。此外,Satan家族在2018上半年时段展开的攻击也有明显上升,其它老牌家族依然有不同程度的活跃。

Top1:GlobeImposter勒索病毒家族

2018年2月,春节过后不久,包括医疗行业在内的多家国内公共机构的服务器就遭到最新的GlobeImposter家族勒索病毒变种的攻击,黑客在突破企业防护边界后释放并运行勒索病毒,加密破坏数据库文件,最终导致系统被破坏,正常工作秩序受影响。

该勒索病毒变种将加密后的文件重命名为.GOTHAM、.Techno、.DOC、.CHAK、.FREEMAN、.TRUE、.TECHNO等扩展名,并通过邮件来告知受害者付款方式,使其获利更加容易方便。

Top2:Crysis勒索病毒家族

Crysis家族最早可以追溯到2016年3月,进入2017年后开始针对windows服务器发起持续攻击。Crysis勒索病毒家族的攻击模式主要为黑客通过爆破远程登录后,手动传播勒索病毒并执行。

Crysis勒索病毒在2017年5月万能密钥被公布之后,消失了一段时间,但在2018上半年中新的变种依然比较活跃。Crysis家族变种也有多种,较为流行的加密后缀多为.arena、.arrow等,并且附加上的后缀中还会带有受害者id和勒索者联系邮箱,如1.txt.id-EE5106A8.[decrypthelp@qq.com].arrow。赎金金额需要受害者自行联系黑客方可获知。

Top3:GandCrab勒索病毒家族

GandCrab勒索病毒家族堪称2018年勒索病毒界的“新星”,自1月腾讯御见威胁情报中心捕获到首次盯上达世币的勒索病毒GrandCrab起,短短几个月的时间,GrandCrab历经四大版本更迭。

第一版本的GandCrab勒索病毒因C&C被海外安全公司与警方合作后控制而登上各大科技媒体头条,两个月后GandCrab V2版本勒索病毒出现,勒索软件作者为了报复安全公司与警方控制了其V1版本的C&C服务器,在V2版本中直接使用了带有安全公司与警方相关的字符做为其V2版本的C&C服务器,因而又一次登上科技新闻版面。

两个月后的GandCrab V3版本结合了V1版本与V2版本的代码隐藏技术,更加隐蔽。GandCrab V3勒索病毒使用CVE-2017-8570漏洞进行传播,漏洞触发后会释放包含“안녕하세요”(韩语“你好”)字样的诱饵文档。与以往版本的该家族的勒索病毒相比,该版本并没有直接指明赎金金额,而是要求用户使用Tor网络或者Jabber即时通讯软件与勒索者联系。

GandCrab V4版本为该家族系列病毒中目前最新迭代版本,相比较以往的版本,V4版本文件加密后缀有了进一步变化(.KRAB),传播渠道上也有了进一步的扩展,病毒通过软件供应链劫持,破解软件打包病毒文件,进一步传播到受害者机器实施勒索攻击。

此外,4月3号发现“魔鬼”撒旦(Satan)勒索病毒携“永恒之蓝”漏洞卷土重来,变种不断出现,对企业用户威胁极大。该病毒会加密中毒电脑的数据库文件、备份文件和压缩文件,再用中英韩三国语言向企业勒索0.3个比特币,该病毒的最新变种除了依赖“永恒之蓝”漏洞在局域网内攻击传播,还会利用多个新漏洞攻击,包括JBoss反序列化漏洞(CVE-2017-12149)、JBoss默认配置漏洞(CVE-2010-0738)、Tomcat漏洞(CVE-2017-12615)、Tomcat web管理后台弱口令爆破、Weblogic WLS组件漏洞(CVE-2017-10271)等等。

1.2下半年勒索病毒的传播趋势

(1)勒索病毒与安全软件的对抗加剧

随着安全软件对勒索病毒的解决方案成熟完善,勒索病毒更加难以成功入侵用户电脑,病毒传播者会不断升级对抗技术方案。

(2)勒索病毒传播场景多样化

传统的勒索病毒传播主要以钓鱼邮件为主,勒索病毒更多利用了高危漏洞(如永恒之蓝)、鱼叉游戏攻击,或水坑攻击等方式传播,大大提高了入侵成功率。以GandCrab为例,该家族勒索病毒传播同时利用了钓鱼邮件、水坑攻击、网页挂马和漏洞利用四种方式。

(3)勒索病毒攻击目标转向企业用户

个人电脑大多能够使用安全软件完成漏洞修补,在遭遇勒索病毒攻击时,个人用户往往会放弃数据,恢复系统。而企业用户在没有及时备份的情况下,会倾向于支付赎金,挽回数据。因此,已发现越来越多攻击目标是政府机关、企业、医院、学校。

(4)勒索病毒更新迭代加快

以GandCrab为例,当第一代的后台被安全公司入侵之后,随后在一周内便发布了GandCrab2,现在已升级到3.0版本。病毒早期发布时存在漏洞,使得安全公司可以解密被加密的文件,随后更新的版本已无法被解密。

(5)勒索赎金提高

随着用户安全意识提高、安全软件防御能力提升,勒索病毒入侵成本越来越高,赎金也有可能随之提高。上半年某例公司被勒索病毒入侵后,竟被勒索9.5个比特币。如今勒索病毒的攻击目标也更加明确,或许接下来在赎金上勒索者会趁火打劫,提高勒索赎金。

(6)勒索病毒加密对象升级

传统的勒索病毒加密目标基本以文件文档为主,现在越来越多的勒索病毒会尝试加密数据库文件,加密磁盘备份文件,甚至加密磁盘引导区。一旦加密后用户将无法访问系统,相对加密而言危害更大,也有可能迫使用户支付赎金。

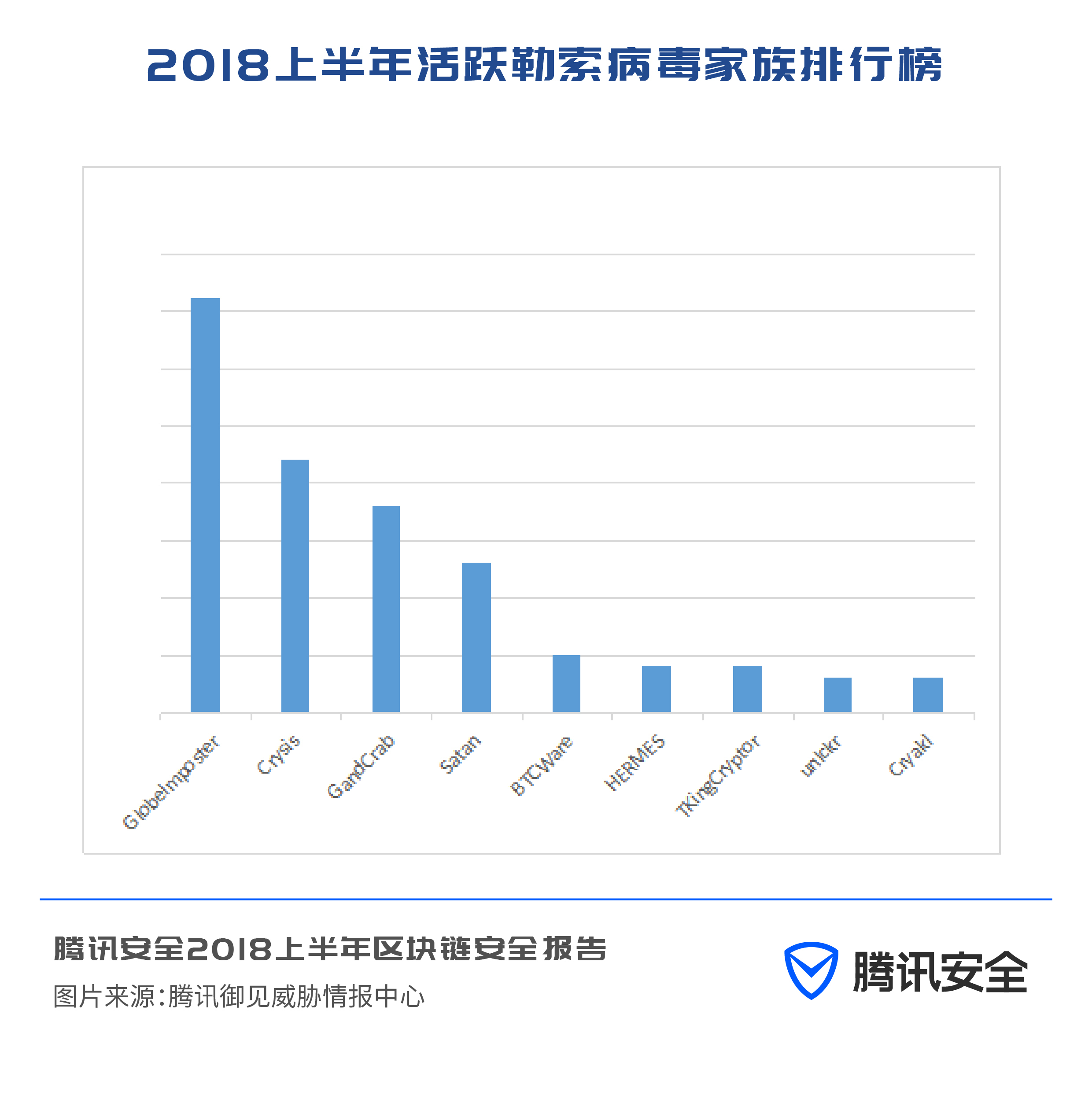

(7)勒索病毒黑色产业链形成

随着勒索病毒的不断涌现,腾讯御见威胁情报中心甚至观察到一类特殊的产业诞生:勒索代理业务。当企业遭遇勒索病毒攻击,关键业务数据被加密,而理论上根本无法解密时,而勒索代理机构,承接了受害者和攻击者之间谈判交易恢复数据的业务。

2.挖矿木马“异军突起”,成币圈价值“风向标”

挖矿病毒发展成为2018年传播最广的网络病毒,且挖矿热度往往与币种价格成正比。由于挖矿病毒的控制者可以直接通过出售挖到的数字虚拟货币牟利,挖矿病毒的影响力空前高涨,已经完全取代几年前针对游戏玩家的盗号木马、针对网购用户的交易劫持木马、甚至是用于偷窥受害者家摄像头的远程控制木马。

当受害者电脑运行挖矿病毒时,计算机CPU、GPU资源占用会上升,电脑因此变得卡慢,如果是笔记本电脑,会更容易观察到异常:比如电脑发烫、风扇转速增加,电脑噪声因此增加,电脑运行速度也因此变慢。挖矿年年有,但进入2018年以来,PC端挖矿木马以前所未有的速度增长,仅上半年爆出挖矿木马事件45起,比2017年整年爆出的挖矿木马事件都要多。

2.1上半年挖矿木马样本分析与传播特征

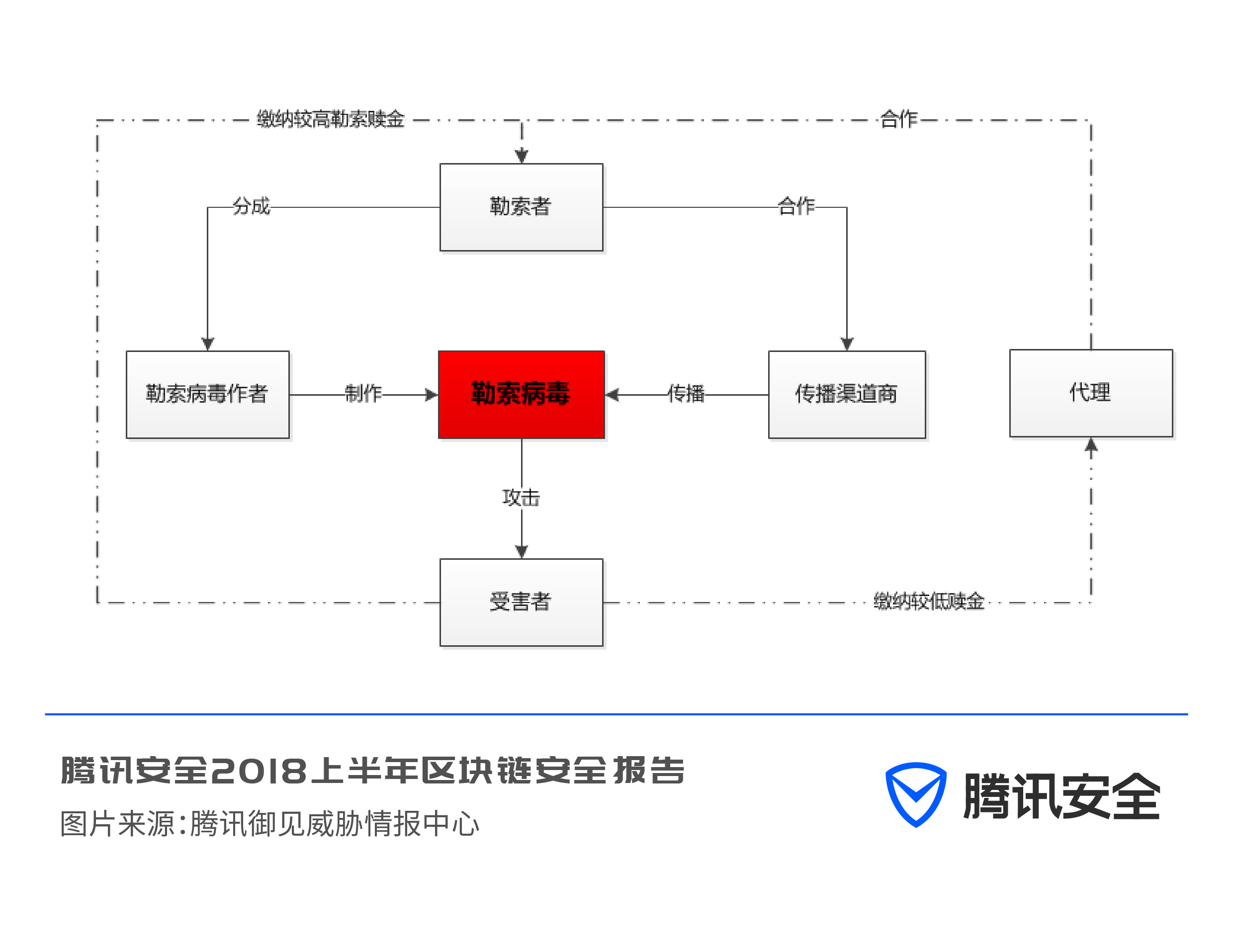

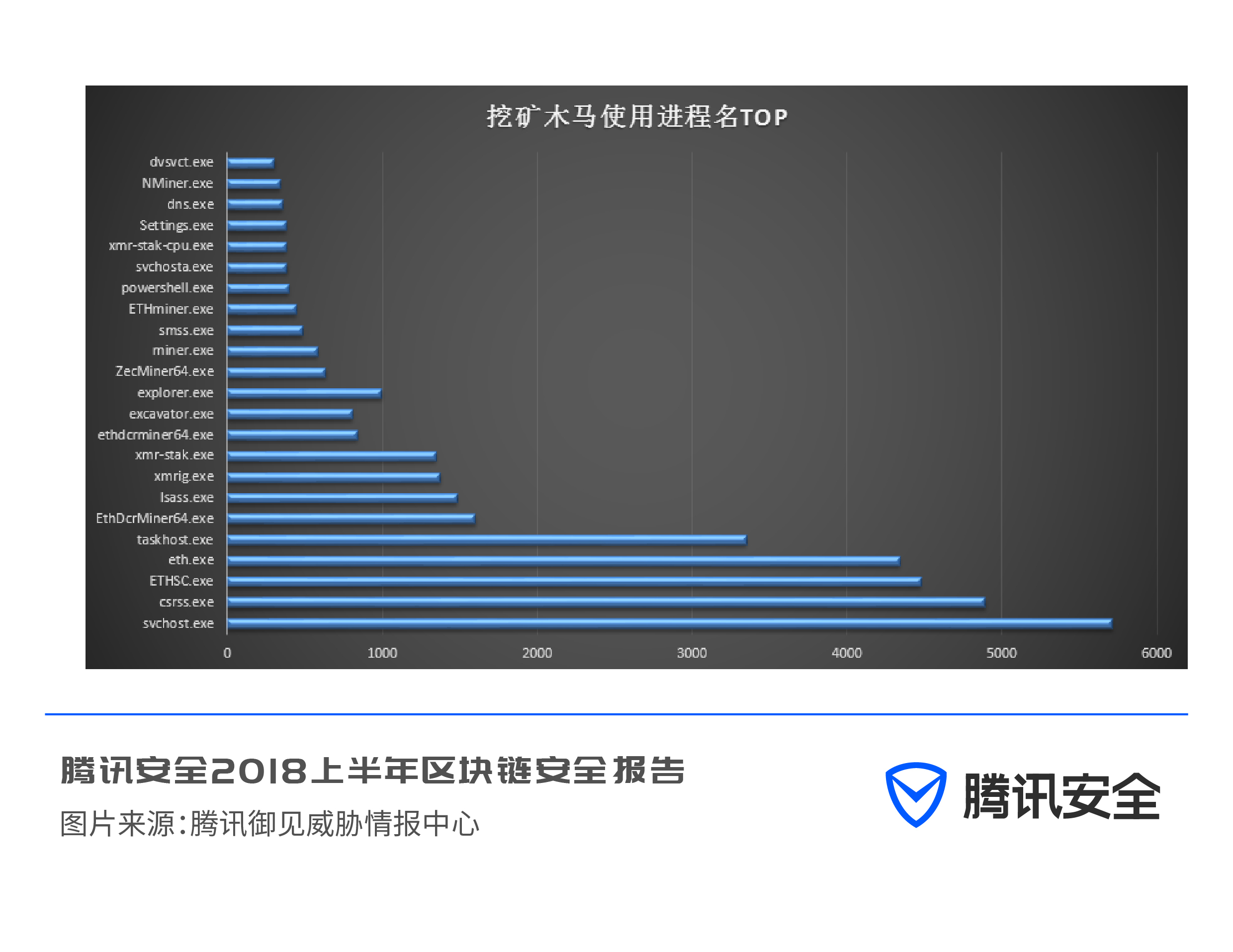

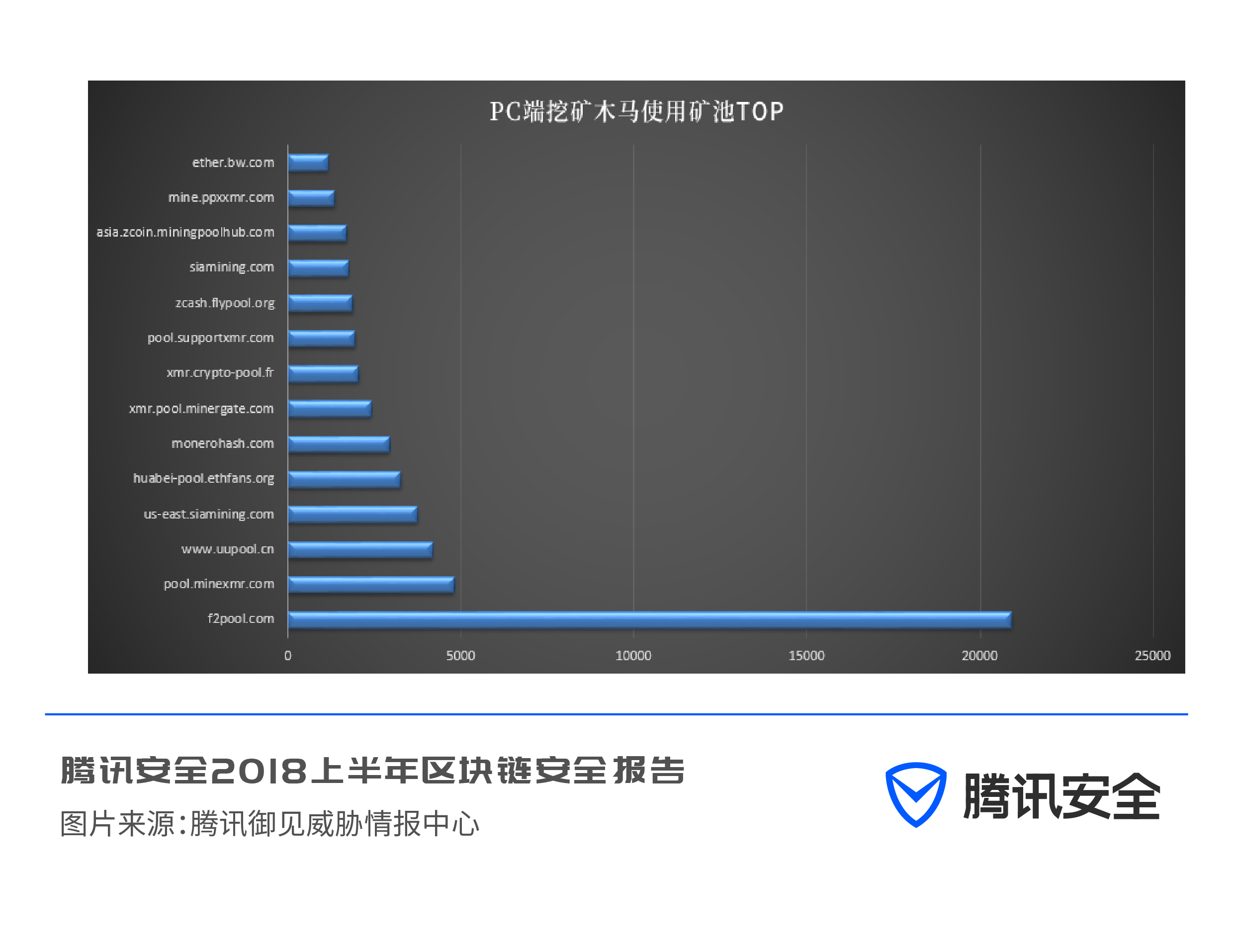

腾讯御见威胁情报中心对数十万挖矿病毒样本进行归类,对挖矿木马使用的端口号、进程名、矿池地址进行了总结。

挖矿木马最偏爱的端口号是3333,其次是8008、8080、5555等端口。

木马最爱的借用的进程名是svchost.exe以及csrss.exe,这两个名字原本属于windows系统进程,现被挖矿木马利用来命名以迷惑用户。

矿池就是一个开放的、全自动的挖矿平台,目前挖矿木马主要通过连接矿池挖矿,矿工将自己的矿机接入矿池,贡献自己的算力共同挖矿,共享收益。上半年PC端僵尸网络挖矿应用最广泛的矿池为f2pool。

与以往挖矿木马相比,2018上半年挖矿木马出现新的传播特征:

(1)瞄准游戏高配机,高效率挖矿

辅助外挂是2018上半年挖矿木马最喜爱的藏身软件之一。由于游戏用户对电脑性能要求较高,不法分子瞄准游戏玩家电脑,相当于找到了性能“绝佳”的挖矿机器。

2018年1月,腾讯电脑管家曝光tlMiner挖矿木马隐藏在《绝地求生》辅助程序中进行传播

责任编辑:售电衡衡

-

5大重点任务11个重点细分 河北加快构建省级能源大数据中心

-

能源互联网注入数字经济新动能 电力大数据实现更多价值

2020-07-21能源互联网,电力大数据,电力企业 -

中国首个100%利用清洁能源运营的大数据产业园投运

2020-07-21清洁能源,清洁能源消纳,青海

-

探索大数据 区块链实现与能源互联网良好契合

2020-06-09区块链,电力行业,能源互联网 -

基于区块链的含安全约束分布式电力交易方法

-

区块链在能源交易与协同调度的应用前景:提升电力交易的自由度和实时响应效率

2019-11-04区块链在能源交易与协同

-

5大重点任务11个重点细分 河北加快构建省级能源大数据中心

-

中国首个100%利用清洁能源运营的大数据产业园投运

2020-07-21清洁能源,清洁能源消纳,青海 -

大数据产业园四处开花

2019-03-05大数据产业园

-

能源互联网注入数字经济新动能 电力大数据实现更多价值

2020-07-21能源互联网,电力大数据,电力企业 -

全国人大代表、贵州六盘水市市长李刚:借力大数据综合试验区 建设六盘水5G示范城

2020-05-27大数据,5G,电力,六盘水,物联网 -

融媒体平台建设及县域融媒体平台软件系统

2019-04-03融媒体平台