【涨知识】电力系统数据库的安全该如何保障?

电力行业按电监会二次系统安全防护总体方案实现了“安全分区、网络专用、横向隔离、纵向认证”,有效地保证了确保电力实时闭环监控系统及调度数据网络的安全,防止了由此导致一次系统事故或大面积停电事故,及二次系统的崩溃或瘫痪。通过内外网隔离方案,特别是数据库正反向隔离装置有效地保障了电力系统避免受到Internet的攻击。

但在整体的安全方案中,对于电力系统敏感信息的防泄露,电力业务数据的防篡改工作始终没有作为工作重点;在管理信息管理信息大区在数据库集中存储各应用的大量敏感信息和与电力用户利益密切相关的经营数据,在管理大区中存在着大量的维护人员和外包工作人员,这样对电力经营数据的泄露和篡改造成极大风险,间接对电力生产系统的安全运转造成威胁。

等级保护对数据库安全建设的总体目标,一是要保证核心数据库自身的安全性,确保数据库不会受到攻击造成业务系统的瘫痪;二是在数据库使用过程中及时发现安全问题,防患于未然,按修复建议进行安全加固;三是要求保证数据的保密性和完整性,对核心数据库中的敏感数据进行有效的安全防护,确保关键数据不泄密,不被违规篡改。

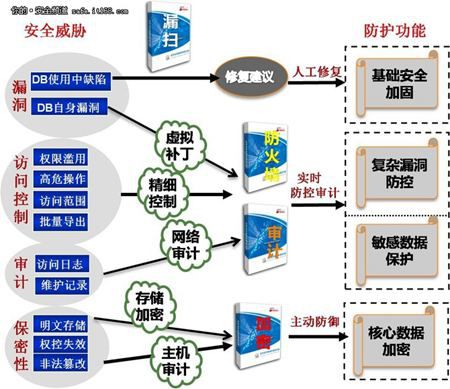

本方案通过对电力行业敏感信息泄露安全威胁的分析,对数据库安全进行整体设计与规划,通过全系列数据库安全产品相互之间分工协作,共同形成整体的防护体系,覆盖了数据库安全防护的事前诊断、事中控制和事后分析。

一. 现有的电力安全体系架构

现有的电力安全防护体系主要包括三个方面:

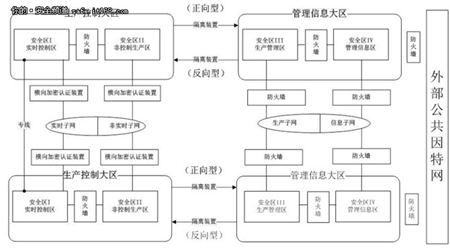

A、 分区隔离、网络专用

根据对电网运转正常性的要求,将电网划分为不同级别的系统,分成四个大区,四个大区之间实现隔离。采用这种机制的主要目的是保障系统的可靠性和稳定性,防止低级别的,对系统有攻击性、危害性的代码和程序流入更高安全级别的系统。B、内外网隔离

管理信息大区与互联网采用单向隔离装置和数据库隔离装置实现内外网隔离;将所有的数据库布置在内网中,所有需要提供互联网访问的Web应用系统放在外网,通过数据库隔离装置保障只有数据库通讯协议能够通过隔离装置访问到内网的数据库;隔离装置通过对数据库协议的解析和控制,实现外部系统对数据库的攻击行为的防护。

C、实现等级保护安全改造

电力系统的核心生产系统和控制系统基本属于等保2级系统,EMS系统和SCADA系统达到4级,部分经营管理系统达到3级,其余系统均在2级以上。

二. 现有系统存在严重的敏感信息泄漏和篡改风险

现有的电力系统二次安全防护方案很好地隔离了外网、管理信息大区、生产控制大区之间的非法访问。但在管理信息大区中,积累了大量的电力敏感数据,例如财务数据、营销数据、人资数据、市场信息、生产管理信息等,这些来自于不同的应用系统的数据集中存储在数据库中。内部人员、第三方运维人员、Oracle数据库系统的DBA、新模块的程序开发人员对数据库中的数据都需要频繁地访问,诸多的人群和过高的权限造成电力敏感数据集中泄露的风险,经营方面的数据也有被异常篡改的风险。

三. 符合等保要求的数据库安全防护思路

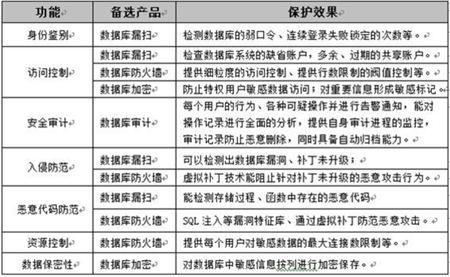

电力中的敏感数据主要存储在数据库中,对于数据库的安全防护措施属于当前安全体系的薄弱环节,对应等保安全要求的数据库防护思路如下表:

四. 数据库安全整体规划

本方案通过对电力行业敏感信息泄露安全威胁的分析,对数据库安全进行整体设计与规划,通过全系列数据库安全产品相互之间分工协作,共同形成整体的防护体系,覆盖了数据库安全防护的事前诊断、事中控制和事后分析。

数据库安全防护

事前诊断:通过数据库漏扫产品,有效检测数据库已知漏洞,并有效修复。

电力行业主要的数据库类型是Oracle,在重要的应用系统也采用了国产数据库达梦和金仓。在某些网省公司存在大量软件开发和运维人员留下的数据库账户,由于数据库内的口令是加密存储,这些账户是否存在弱口也令无从得知,尤其是国产数据库弱口令扫描目前仅有安华金和的数据库漏扫能支持。本方案规划使用能支持国产数据库安全检测的数据库漏洞扫描系统,对当前系统中重要数据库进行全面的安全漏洞检测,有效暴露当前数据库系统的安全问题,同时提出漏洞修复的建议,从而提升数据库系统整体的安全性。

通过数据库漏扫定期进行数据库安全检查,防患于未然,对数据库安全风险进行综合评估,对管理域中数据库的安全现状进行全面检测。安全漏洞项包括:弱口令、缺省口令、弱安全策略、权限宽泛、敏感数据发现、权限提升漏洞、补丁升级等,评估是否存在安全漏洞并提供修复建议,为系统的安全配置提升提供有效的参考。

事中控制:通过数据库防火墙和数据库加密解决。

目前电力行业已有一些系统如ERP是要通过互联网为公众开放的,数据库如果放在内网,会影响数据库的正常访问。但是放在外网,就有黑客以应用服务器为跳板,进行对数据库服务器攻击的风险。电力行业用于互联网安全防护的逻辑强隔离装置和数据库隔离装置在Oracle数据库的OCI连接访问语句识别方面有欠缺,虽然电力行业有要求各应用系统的数据库访问转为E语言后再通过隔离装置,但是复杂的应用系统很难实现把数据库访问实现E语言的转换,同时关系型数据库的事务机制(ACID)是无法通过E语言实现的。

数据库防火墙-从访问源头来保护数据,监测数据库的访问,防止未授权的访问、SQL Injection、权限或角色的非法提升以及对敏感数据的非法访问。高度精准的基于SQL语法的分析,避免误判;基于黑、白名单的灵活的SQL级策略设置;支持Bypass和Proxy及混合部署模式,支持高可用,最大限度的适应企业需求;虚拟补丁技术避免数据库因为不能进行补丁升级而造成的恶意访问。

等保三级以上的核心系统可以通过在数据库中加密存储敏感信息防止被解析为明文,通过独立于数据库的权控体系和引入安全管理员、审计管理员实现三权分立的安全管理手段,防止DBA、第三方外包人员和程序开发人员越权访问敏感信息,结合动态口令卡和SQL级API与应用系统进行绑定解决绕过应用程序非法访问数据库的问题。

事后分析:通过数据库审计技术解决。

电力行业很多和业务相关的操作如营销和计量数据的修改、批量客户信息和人资及生产数据的查询,这些操作都需要关联到具体业务人员进行数据库操作审计,以便在出现安全事件的时候可以有效的追责定责。

数据库审计通过在核心路由设备上设置端口镜像或采用分流监听,使安全审计能够监听到所有用户通过路由设备与数据库进行通讯的操作,并把数据库操作进行协议还原和分析,细致的数据库操作审计和用户审计,并有丰富的查询检索和报表功能,维护简单、具备专业审计功能,节约人力,减少维护费用。

五. 总结

电力行业目前按照电监会的《电力二次系统安全防护总体方案》落实了对生产控制大区和管理信息大区的边界防护,通过隔离装置,很好地实现了电力诸多应用系统的安全分区,控制大区、管理大区、互联网之间的安全隔离。但是,管理信息大区里集中存储着各应用的大量数据库信息,同时电力系统处于边建设且边使用的阶段,第三方程序开发人员、运维人员、拥有DBA权限的用户具有对这些数据的全部访问权限,而安全管理员并不清楚他们对数据库的访问操作,这样就对数据库中敏感数据泄露和篡改带来风险。本方案基于安华金和的数据库安全系列产品提出了数据库全方位防护、主动防御的安全加固方案,本方案中采用的数据库安全技术将突破传统安全产品的缺陷,实现数据的全面安全防护,从根源上彻底解决了敏感信息的防控问题。

责任编辑:售电小陈