深入SOC2.0 安全审计与安管平台融合

随着企业和组织安全防御不断向纵深发展、对加强内部安全的重视、以及内控与合规性要求的不断提升,安全审计技术和产品得到了广泛的应用。现在,客户已经认识到单一的安全审计产品无法满足实际要求,需要一套

随着企业和组织安全防御不断向纵深发展、对加强内部安全的重视、以及内控与合规性要求的不断提升,安全审计技术和产品得到了广泛的应用。现在,客户已经认识到单一的安全审计产品无法满足实际要求,需要一套体系化的安全审计平台,以及将这个审计平台与安全管理平台进行整合。作为本系列的第三篇文章,将详细阐述SOC2.0是如何将安全审计体系与安全管理平台整合到一起的,并以网御神州SecFox安全管理与审计解决方案做为示例。

1安全审计的定义和组成

安全审计,本文专指IT安全审计,是一套对IT系统及其应用进行量化检查与评估的技术和过程。安全审计通过对IT系统中相关信息的收集、分析和报告,来判定现有IT安全控制的有效性,检查IT系统的误用和滥用行为,验证当前安全策略的合规性,获取犯罪和违规的证据,确认必要的记录被文档化,以及检测网络异常和入侵。

根据GB/T 20945-2007《信息安全技术——信息系统安全审计产品技术要求和评价方法》,安全审计被定义为对信息系统的各种事件及行为实行监测、信息采集、分析并针对特定事件及行为采取相应比较动作。信息系统安全审计产品为评估信息系统的安全性和风险、完善安全策略的制定提供审计数据和审计服务支撑,从而达到保障信息系统正常运行的目的。同时,信息系统安全审计产品对信息系统各组成要素进行事件采集,将采集数据进行自动综合和系统分析,能够提高信息系统安全管理的效率。

对于一款安全审计产品,从产品功能组成上应该包括以下几个部分:

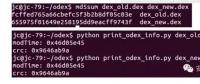

(1)信息采集功能:产品能够通过某种技术手段获取需要审计的数据,例如日志,网络数据包等。对于该功能,关键在于采集信息的手段种类、采集信息的范围、采集信息的粒度(细致程度)。如果采用数据包审计技术,网络协议抓包和分析引擎显得尤为重要;如果采用日志审计技术,日志归一化技术则是体现产品专业能力的地方;如果采用宿主代理审计技术,代理程序对宿主的兼容性、影响性是很关键的环节。

(2)信息分析功能:是指对于采集上来的信息进行分析、审计。这是审计产品的核心,审计效果好坏直接由此体现出来。在实现信息分析的技术上,简单的技术可以是基于数据库的信息查询和比较;复杂的技术则包括实时关联分析引擎技术,采用基于规则的审计、基于统计的审计、基于时序的审计,以及基于人工智能的审计算法,等等。

(3)信息存储功能:对于采集到原始信息,以及审计后的信息都要进行保存,备查,并可以作为取证的依据。在该功能的实现上,关键点包括海量信息存储技术、以及审计信息安全保护技术。

(4)信息展示功能:包括审计结果展示界面、统计分析报表功能、告警响应功能、设备联动功能,等等。这部分功能是审计效果的最直接体现,审计结果的可视化能力和告警响应的方式、手段都是该功能的关键。

(5)产品自身安全性和可审计性功能:审计产品自身必须是安全的,包括要确保审计数据的完整性、机密性和有效性,对审计系统的访问要安全。此外,所有针对审计产品的访问和操作也要记录日志,并且能够被审计。

2安全审计技术分析

当前,随着企业和组织安全防御不断向纵深发展、对加强内部安全的重视、以及内控与合规性要求的不断提升,安全审计技术和产品得到了广泛的应用。一方面,企业和组织对安全的建设思路已经开始从以防外为主的策略,逐步转为以防内为主、内外兼顾的策略,安全审计技术和产品成为安全防御纵深的延伸和安全体系建设中的必要一环,大量地应用于防范内部违规和内部用户行为异常。另一方面,政府、行业对IT治理、IT内控和IT风险管理的日益重视极大地促进了安全审计的发展。目前推出的一些国际、国家、行业的内控和审计相关的法律、法规、标准等,都直接或者间接地对某些行业或企业提出了需要配备安全审计产品的要求。

国内的安全审计产品根据被审计对象和审计采用的技术手段两个维度,可以划分为不同的产品类型。

从被审计对象的维度来看,IT环境的各种IT资源都能够成为被审计对象,自底向上依次可以包括网络和安全设备、主

责任编辑:和硕涵

免责声明:本文仅代表作者个人观点,与本站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。

我要收藏

个赞

-

发电电力辅助服务营销决策模型

2019-06-24电力辅助服务营销 -

绕过安卓SSL验证证书的四种方式

-

网络何以可能

2017-02-24网络