从SCADA入手强化工控系统安全风险

2010年伊朗核设施遭受世界上首个专门针对工业控制系统编写的破坏性病毒攻击,这个名为Stuxnet的蠕虫病毒专门针对西门子SIMATIC WinCC监控与数据采集 (SCADA) 系统进行攻击,通过篡改离心机控制指令导致离心机停止运转,严重影响了伊朗铀浓缩进度。由于西门子SCADA系统在中国工业控制领域的广泛应用,Stuxnet蠕虫病毒的出现曾引发国内工业企业的极大恐慌。

一、SCADA系统安全风险分析

SCADA即数据采集与监控系统,被广泛应用于电力、石油、冶金、天然气、铁路、供水、化工等重要行业的工业控制系统中,以实现对底层工业设备的数据采集和运行状态监控,为生产执行与现场控制提供支撑。如今随着两化深入融合以及智能制造战略的持续推进,SCADA这种介于办公网络和工业控制网络之间的系统开始面临日趋严峻的安全挑战,黑客很容易以办公网络或互联网作为入口,利用SCADA系统的安全漏洞对工业控制系统展开攻击,进而造成严重安全事故和不可估量的经济损失。

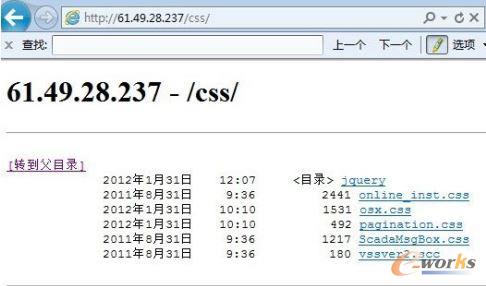

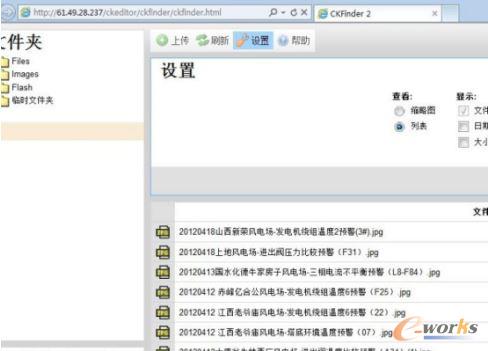

1、国内某大型风电企业SCADA应用配置失误

通过网络搜索该公司SCACA信息,结果暴露SCADA系统的IP地址,通过点击链接http://61.49.28.237/开启了目录浏览,遍历目录后得到CKFinder,之后通过getshell命令提权控制SCADA主机,通过前端的WEB服务器和数据库服务器作为跳板,通过VPN等方式对后端的中控系统进行操作。

2、某电力系统官网Oracle注入攻击

某黑客通过对某电力系统的官网进行简单的漏洞扫描可以发现该网站存在oracle注入漏洞,通过SQL注入操作进入到内网,发现虽然机器放在内网,但是并没有单独配置DMZ区域,而是采用工作组,这样就可以通过权限获取访问到域,当时怀着渗透的心态发现了至少3台SCADA的主机,到了这一步,再对SCADA进行控制对了解工控系统的黑客而言都是不难实现的。

-

区块链跨域安全解决方案

-

2018年的五个网络安全预测

2018-01-25网络安全 -

中国公有云幸存者特质分析